In der nächsten Sendung sprechen Tobias und Jens über Eigenschaften einer Corona-App. Im Gespräch greifen wir bereits bestehende Apps auf und sprechen darüber. Eine war Smittestop, die Corona-App aus Norwegen.

Ein paar allgemeine Informationen zu dieser App findet sich auf der Seite des Folkehelseinstituttet (FHI), der norwegischen Gesundheitsbehörde. Demnach ist die App freiwillig. Wer mag, kann die nutzen. Wer es nicht mehr will, kann die App und alle verarbeiteten Daten löschen. Laut der Beschreibung wird die GPS-Position sowie Bluetooth-Daten ausgewertet. Damit werden im Falle iner Infektion die Kontakte alarmiert. Weiterhin sollen über die App auch die Auswirkungen der Beschränkungen gemessen werden.

Zu den Kontakten zählen alle, zu denen eine Person über einen Zeitraum von 24 Stunden länger als 15 Minuten Kontakt hat und die näher als zwei Meter war. Sobald eine Person positiv mit COVID-19 diagnostiziert wird, wird diese Information in der so genannten MSIS-Datenbank beim FHI gespeichert. Das FHI kennt die Telefonnummer, die zu dem Datensatz gehört und kann dann die Information versenden.

Die App verarbeitet einige relevante personenbezogene Informationen. Dazu gehören:

- Handynummer

- Alter der Person

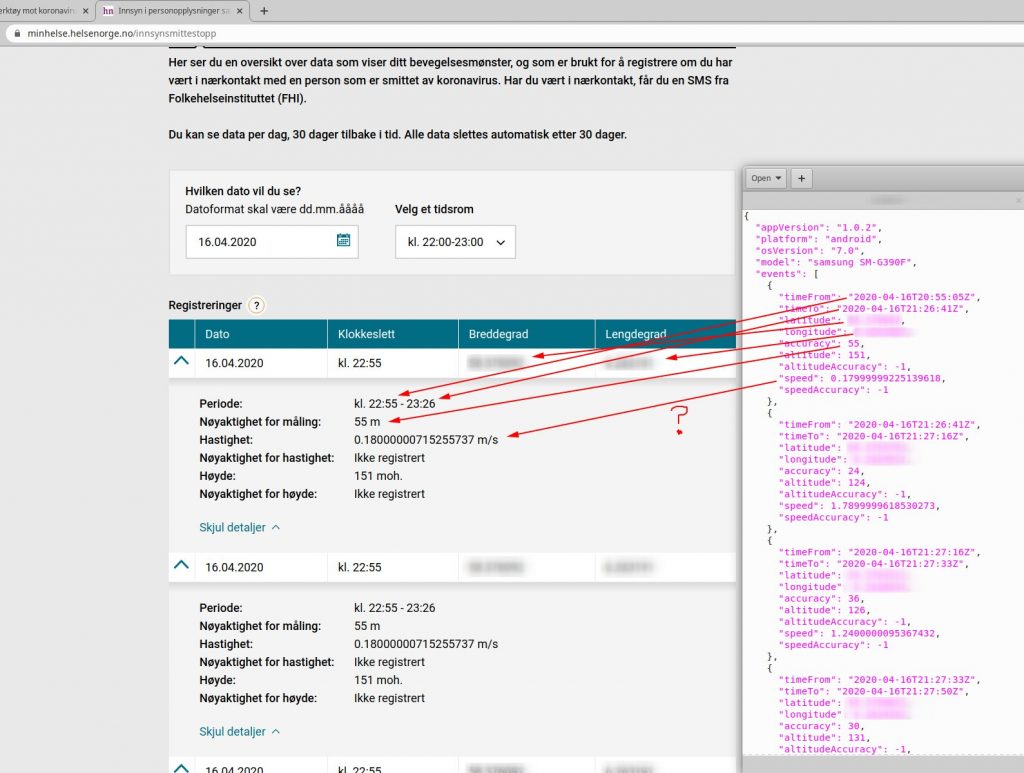

- GPS-Positionsdaten (kontinuierlich Aufzeichnung von Länge und Breite, Geschwindigkeit, Höhe und Uhrzeit)

- eindeutige Nummer, die aus der Telefonnummer berechnet wird (UUID)

- Modell des Telefons mit Betriebssystem und Versionsnummer

- Mobilfunkbetreiber

- Bluetooth-Daten (Start und Ende eines Kontakts, generierte UUIDs für Telefone in der Nähe, Signalstärke der Telefone in der Nähe)

Diese Daten haben eine große Eingriffstiefe und so wünscht man sich, dass die gut geschützt sind. Ein guter Nachweis hierfür wäre ein für alle lesbarer Code. Doch die norwegische Regierung war der Meinung, dass Open Source ein Sicherheitsrisiko darstellen würde. Also nahmen sich einige Hacker der App an. Es dauerte etwa eine Woche, bis die den Quellcode wiederherstellen konnten nud veröffentlichten, wie die funktioniert. Außerdem fanden sie diverse Sicherheitslücken und veröffentlichen dies auf Github:

- https://github.com/djkaty/no.simula.smittestopp

- https://github.com/petterroea/Smittestopp-dekompilert

- https://github.com/bansicloud/smittestopp-pentest

- Suche nach smittestop

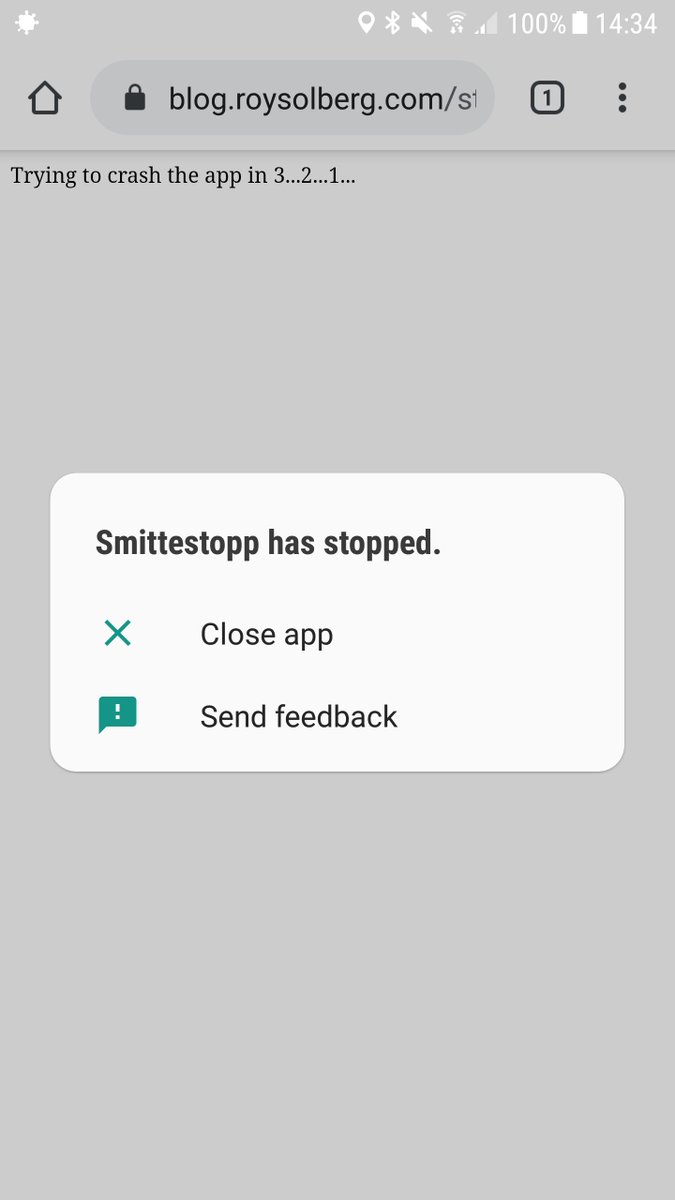

Einer der kleineren Fehler ist ein Crash. Wenn man eine Umleitung zu msauthsimulasmittestopp://something/somethingelse einstellt, so stürzt die App ab. Hier findet ihr ein Beispiel.

Bei den Untersuchungen stellte sich heraus, dass die Bluetooth- und GPS-Daten gespeichert werden. Jede Stunde werden diese Daten an einen Zentralen Server gesendet. Die App nutzt Azure um die Daten zu speichern.

Die GPS-Daten können über eine Webseite abgefragt werden. Hierzu benötigt man eine spezielle Authentifikation durch eine Bank oder Regierung. (siehe https://twitter.com/hallny/status/1252299614344089602)

Insgesamt ist das ein schlechtes Beispiel für eine Corona-App. Schon die Aufnahme von GPS-Daten lässt die App eher wie ein Überwachungsinstrument, denn als eine sinnvolle Anwendung anmuten.

Wenn ihr mehr wissen wollte, empfehle ich die Twitter-Accounts von Johannes Brodwall und Hallvard Nygård. Der Thread hat einige Informationen.

Insgesamt klingen die Meldungen eher nach einem Totalschaden. für die Privatsphäre der Nutzerinnen und Nutzer. Man kann nur hoffen, dass die Datatilsynet einen Blick darauf wirft und korrigierende Maßnahmen trifft.